dass aus Bedrohungen

keine Sicherheits-verletzungen werden

Mit Netwrix StealthINTERCEPT lassen sich Bedrohungen in Echtzeit identifizieren

und kritische Ereignisse proaktiv verhindern.

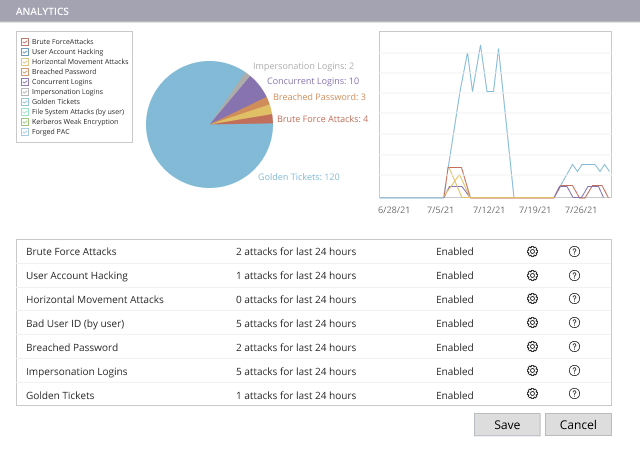

Viele Unternehmen kämpfen damit, Bedrohungen in ihren IT-Umgebungen zu erkennen, bevor es zu spät ist. So haben Branchenanalysen ergeben, dass Angreifer oftmals fast ein Jahr lang im Netzwerk eines Unternehmens lauern, bevor sie entdeckt werden – und je länger es dauert, eine Bedrohung zu erkennen, desto höhere Kosten können durch die Datenschutzverletzung entstehen. Netwrix StealthINTERCEPT benachrichtigt Sie in Echtzeit über verdächtige oder riskante Änderungen, Authentifizierungen und andere Ereignisse. So können Sie verhindern, dass sich diese Gefahren zu Sicherheitsverletzungen auswachsen, mit denen Ihr Unternehmen Negativschlagzeilen macht. Sie können dadurch außerdem vermeiden, dass es überhaupt erst zu kritischen Ereignissen kommt.

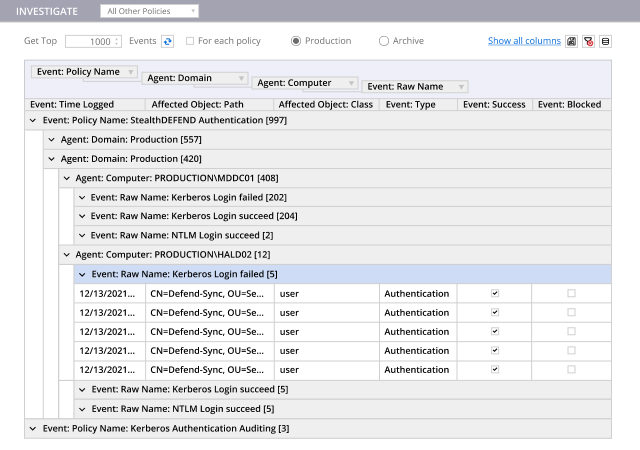

Nutzen Sie ausführliche Sicherheitsinformationen, um rechtzeitig Gegenmaßnahmen zu ergreifen

in Active Directory auf

verdächtige Authentifizierungen

mit besonders hohem Risiko

und verbessern Sie die Sicherheit

und sonstigen Sicherheitslösungen

.jpg)