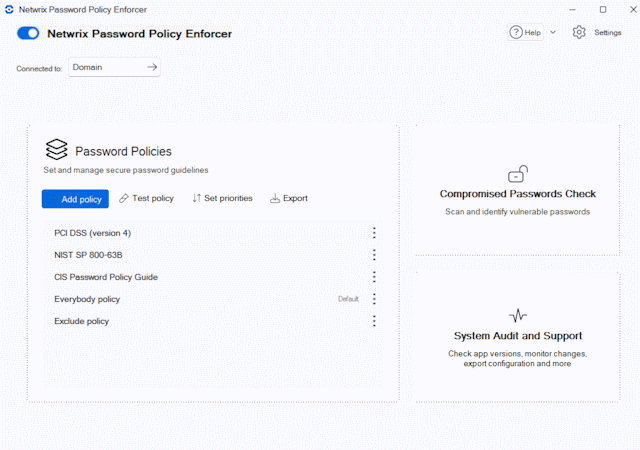

Mit dem Netwrix Password Policy Enforcer machen Sie Hackern das Leben schwer, erfüllen die Anforderungen von Prüfern und sorgen

für zufriedene Anwender

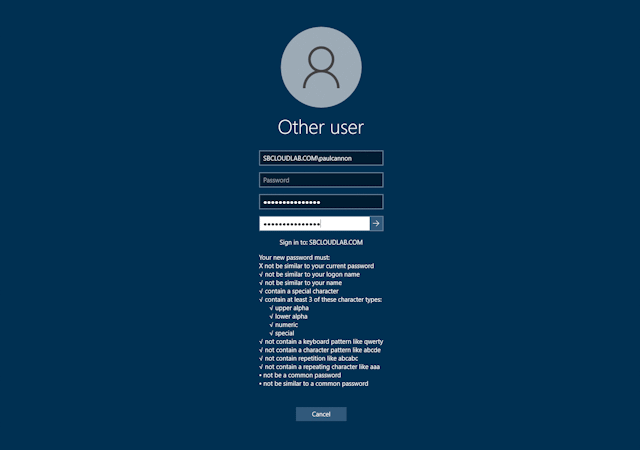

Kompromittierte und unsichere Kennwörter sind ein gefährliches Einfallstor in Ihr IT-Netzwerk. Sie machen es Angreifern sehr leicht, sich Zugriff auf sensible Daten zu verschaffen und diese abzugreifen, Systeme zu beschädigen und Ransomware zu installieren. Leider lassen sich mit den nativen Windows-Tools meist keine ausreichend detaillierten Konfigurationen und Regeln erstellen, um an die Gefahren der heutigen Zeit angepasste Kennwortrichtlinien umzusetzen. Für IT-Teams ist es deshalb oft ein ewiger Kampf, mit der sich stetig verändernden Bedrohungslandschaft und immer neuen Compliance-Anforderungen Schritt zu halten. Darunter leidet auch die Produktivität der Benutzer und IT-Helpdesks müssen unzählige Anfragen bearbeiten, weil die Anforderungen an neue Kennwörter den Anwendern oft nicht klar sind. Erfahren Sie, wie Sie mit Netwrix Password Policy Enforcer schnell und unkompliziert wirklich effektive Kennwortrichtlinien durchsetzen können.

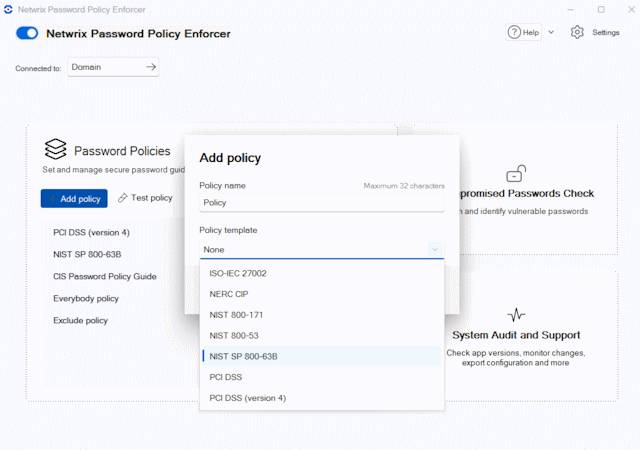

Der flexible Password Policy Enforcer

für Active Directory sorgt für optimale Sicherheit und hohe Benutzerproduktivität

sich um ihre Aufgaben und nicht nur

um ihre Kennwörter kümmern