Berechtigungen von Endgeräten verwalten

Schützen Sie Ihre Windows- und macOS-Endgeräte vor Malware und der Installation nicht genehmigter Anwendungen, während Sie zugleich die Produktivität steigern. Weiten Sie die Rechte von lokalen Administratoren nur dann aus, wenn diese erweiterten Berechtigungen tatsächlich benötigt werden, und setzen Sie das Prinzip der geringsten Rechte durch. Kontrollieren Sie den Benutzerzugriff, ohne die täglichen Abläufe Ihrer Mitarbeiter zu beeinträchtigen.

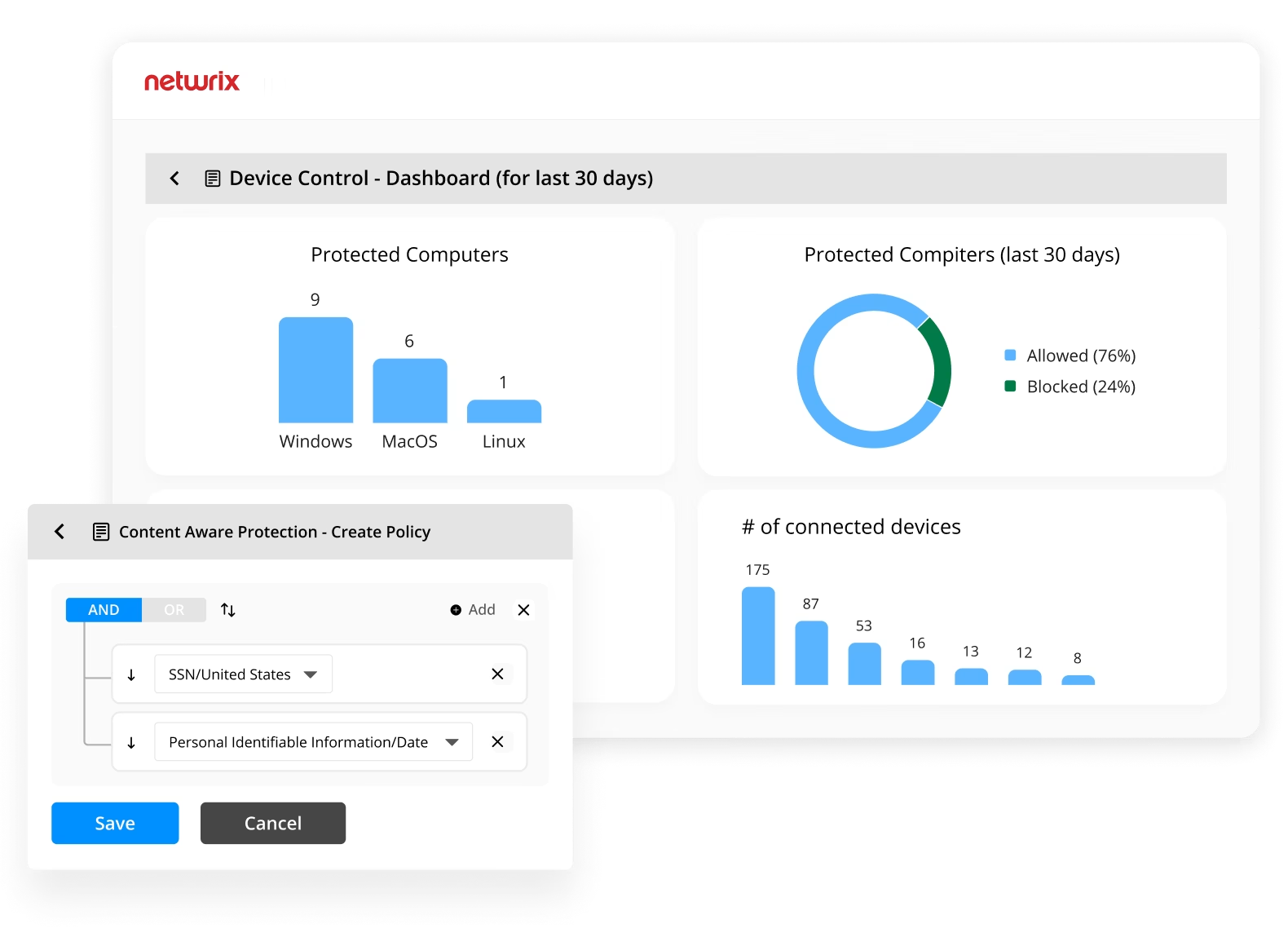

Peripheriegeräte kontrollieren und USB-Verschlüsselung durchsetzen

Schützen Sie Ihre Daten und Endgeräte durch umfassende Kontrolle von USB- und Peripheriegeräte-Anschlüssen. Sie können Geräte mit präziser Kontrolle sperren, überwachen und verwalten und dabei Kriterien wie z. B. Hersteller und Seriennummer anwenden. Durch automatische Verschlüsselung von USB-Speichergeräten können Sie Daten während der Übertragung schützen und so eine nahtlose Produktivität auf Windows-, macOS- und Linux-Systemen gewährleisten.

Gruppenrichtlinienobjekte konsolidieren, verwalten und migrieren

Vereinfachen Sie Ihre Gruppenrichtlinien, indem Sie lokale Gruppenrichtlinienobjekte konsolidieren und anschließend bei Bedarf eine reibungslose Migration auf moderne Verwaltungsplattformen wie Microsoft Intune durchführen. Optimieren Sie die Verwaltung von Gruppenrichtlinienobjekten, verringern Sie den administrativen Aufwand und stellen Sie eine gezielte Durchsetzung von Richtlinien in allen Umgebungen sicher. Gewährleisten Sie die Compliance und stellen Sie eine einheitliche Oberfläche auf allen verteilten Endgeräten bereit, um die Sicherheit zu verbessern und Abläufe effizienter zu gestalten.

Compliance von Endgeräten überwachen und überprüfen

Stellen Sie die Compliance von Endgeräten sicher, indem Sie die Integrität von Systemen und Konfigurationen überwachen. Hierfür können Sie umfassende Überprüfungen vornehmen, ob Ihre Windows-, Linux- und macOS-Geräte, Cloud-Freigaben usw. den Grundeinstellungen entsprechen. Identifizieren Sie unerlaubte Änderungen, um PCI DSS, HIPAA und andere Standards zuverlässig einzuhalten. Überprüfen Sie, ob Richtlinien korrekt implementiert wurden, damit alle Endgeräte gesetzlichen Vorschriften und internen Standards entsprechen.

Anwendungen bereitstellen und Sicherheitseinstellungen durchsetzen

Vereinfachen Sie die Softwareverwaltung, um die Bereitstellung und Sicherheit von Anwendungen zu verbessern. Anwendungen können ganz einfach über die Microsoft- und WinGet-Stores bereitgestellt und aktualisiert werden. Sie können außerdem Cloud-Plattformen wie Amazon S3 und Azure nutzen, um die VPN-Last zu verringern und Software über die Cloud bereitzustellen.

Desktop-Oberflächen und -Einstellungen verwalten

Kontrollieren Sie Anwendungseinstellungen, Browser-Konfigurationen und Java-Einstellungen, um die Sicherheit und Compliance zu verbessern. Optimieren Sie Desktop-Oberflächen, indem Sie Dateizuordnungen verwalten, den Startbildschirm und die Taskleiste anpassen und Prozesse mit ereignisbasierten Skripten automatisieren. Setzen Sie Browser-Voreinstellungen für bestimmte Websites durch, um die Produktivität und Benutzerzufriedenheit zu steigern sowie den manuellen Aufwand zu minimieren.