Schützen Sie Ihre Daten mit Software von Netwrix vor der Verschlüsselung durch Ransomware

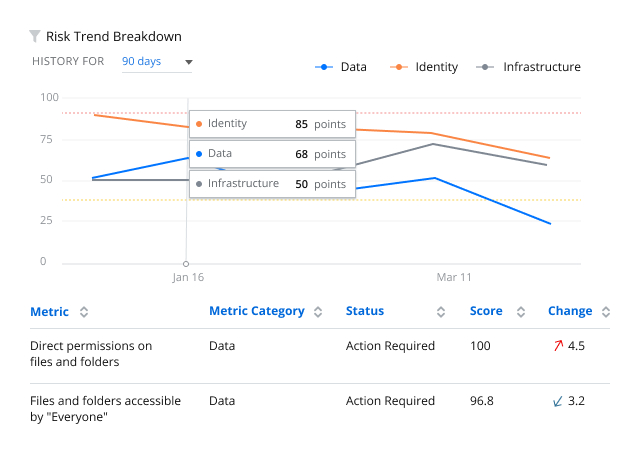

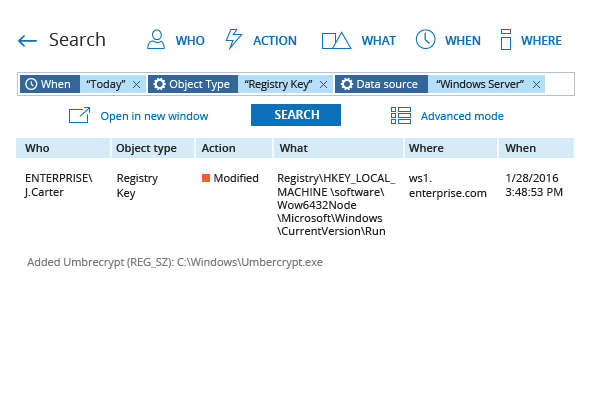

Verringern der Angriffsfläche durch Schließen von Sicherheitslücken

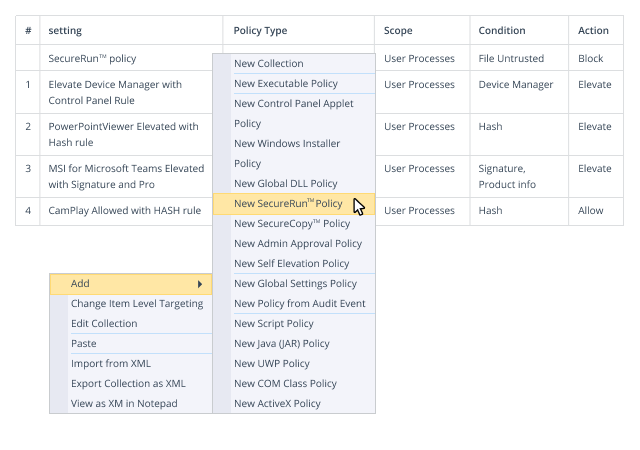

Die neuesten Ransomware-Varianten sind mit bloßem Auge kaum noch zu erkennen, sodass selbst erfahrene Anwender hinters Licht geführt werden können. Zwar lässt sich das Risiko, dass Mitarbeiter schädliche Anhänge öffnen oder im Internet auf die falschen Links klicken, nicht ganz vermeiden, doch mit den richtigen Tools zum Schutz vor Ransomware können Sie durch Identifizieren und Beseitigen der Schwachstellen in Ihrer Sicherheitsinfrastruktur Gefahren und mögliche Folgeschäden minimieren.

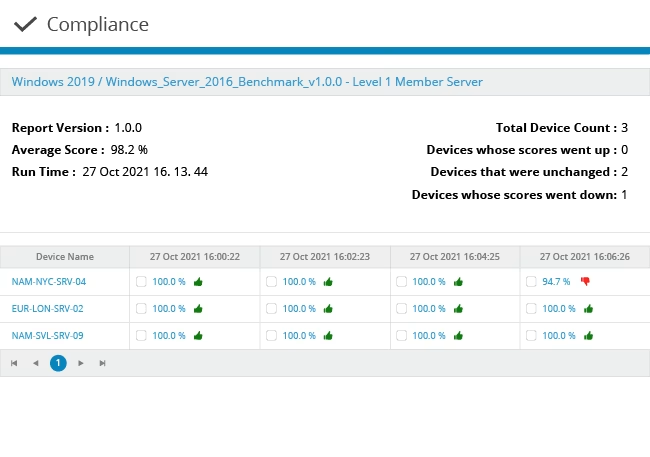

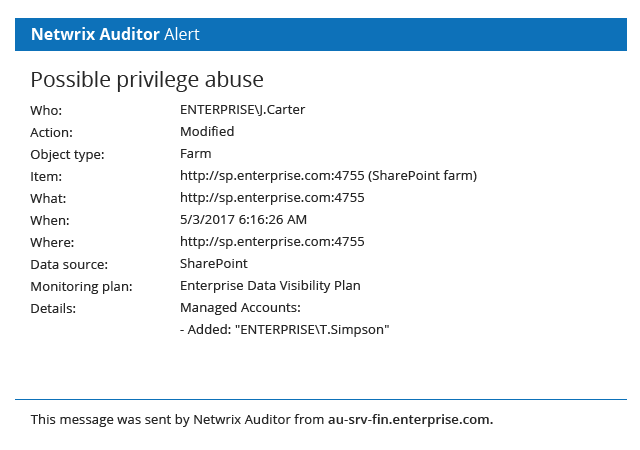

Vertrauen Sie darauf, mit Ihren Sicherheitsmaßnahmen umfassend vor einer Ransomware-Infektion geschützt zu sein

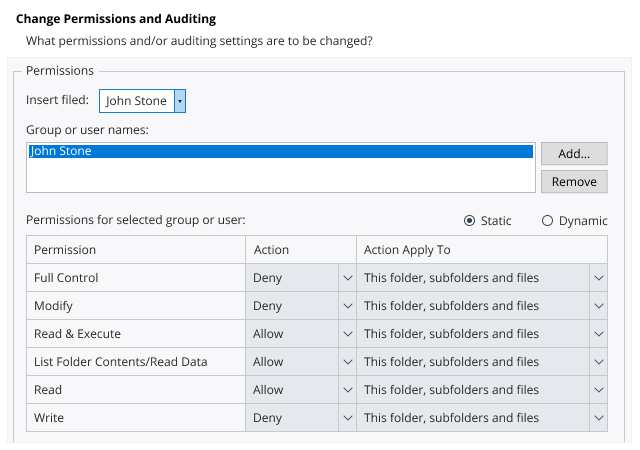

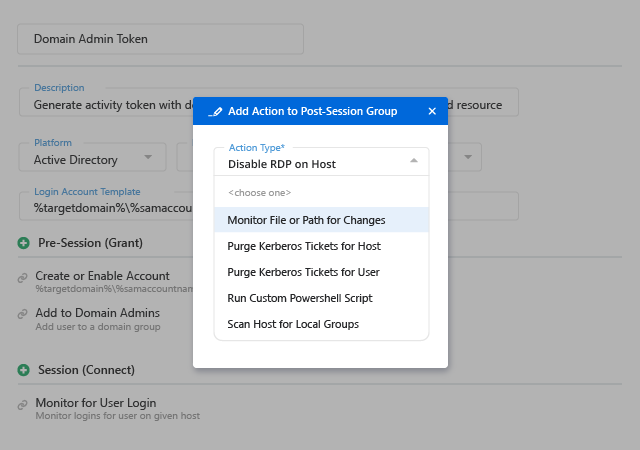

Ein Sprichwort lautet: Vorbeugung ist die beste Medizin. Minimieren Sie das Risiko, dass Ransomware in Ihr Netzwerk eingeschleust wird, indem Sie Ihre privilegierten Konten schützen, das Prinzip der geringsten Rechte durchsetzen und den Zugriff auf Gruppenrichtlinien beschränken. So laufen Sie gar nicht erst Gefahr, Lösegeld zahlen zu müssen.

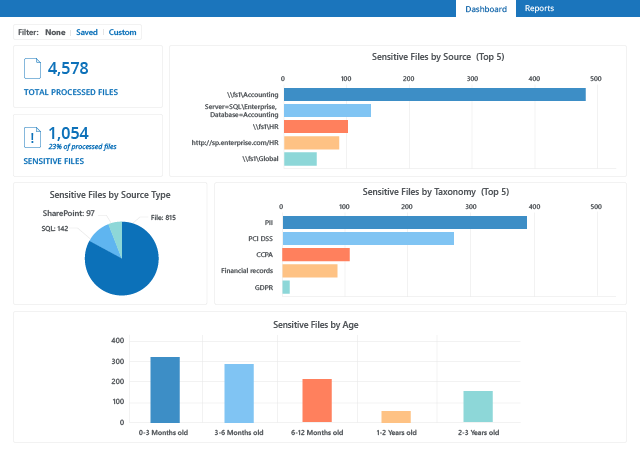

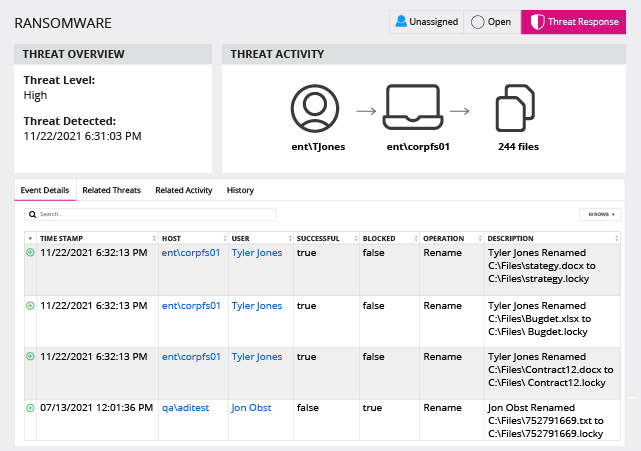

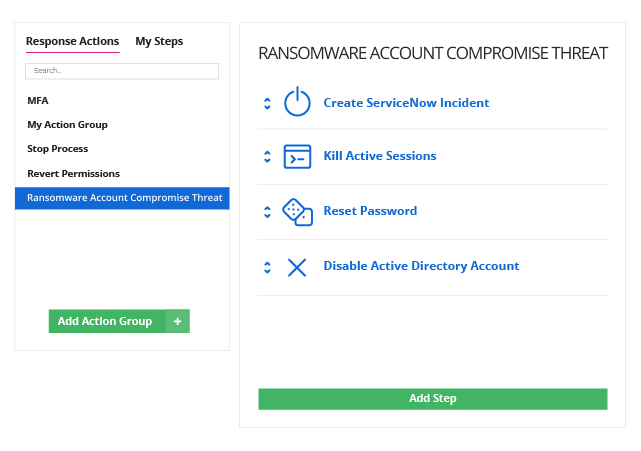

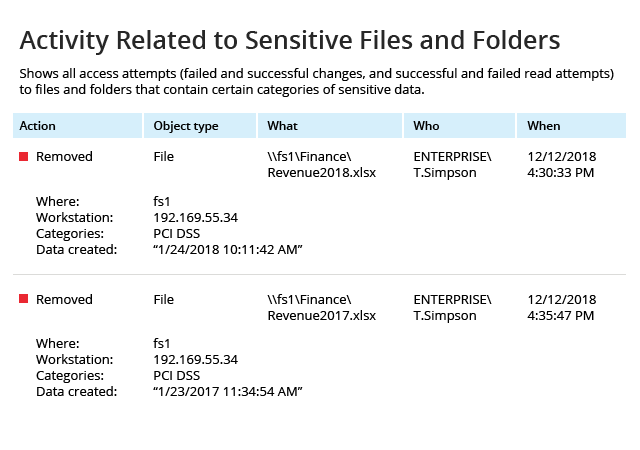

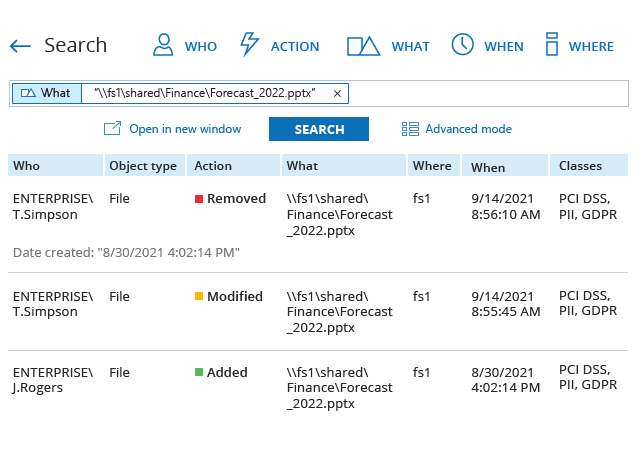

Ermöglichen Sie durch die rechtzeitige Erkennung von Ransomware schnelle Gegenmaßnahmen

Berücksichtigen Sie in Ihrer Strategie die Tatsache, dass es trotz aller Sicherheitsvorkehrungen jederzeit zu einem Angriff kommen kann. Stellen Sie sicher, dass Sie Ransomware-Angriffe, die Ihre Schutzmaßnahmen überwinden, umgehend erkennen und grenzen Sie den Schaden ein, um kostspielige Unterbrechungen des Geschäftsbetriebs und Bußgelder infolge von Compliance-Verstößen zu vermeiden. Mit Lösungen von Netwrix können Sie Ransomware-Angriffe erkennen und vereiteln – so sorgen Sie dafür, dass Ihr Unternehmen keine Negativschlagzeilen macht.

Schieben Sie Ransomware einen Riegel vor und minimieren Sie potenzielle Schäden

Manche Ransomware-Angriffe haben so katastrophale Folgen, dass sich das betroffene Unternehmen nie wieder davon erholt. Schnelle Gegenmaßnahmen sind deshalb eine wichtige Voraussetzung, um den Schaden möglichst gering zu halten. Verringern Sie die durchschnittliche Reaktionszeit, minimieren Sie Ausfallzeiten und ermöglichen Sie eine schnelle Wiederherstellung wichtiger Daten.

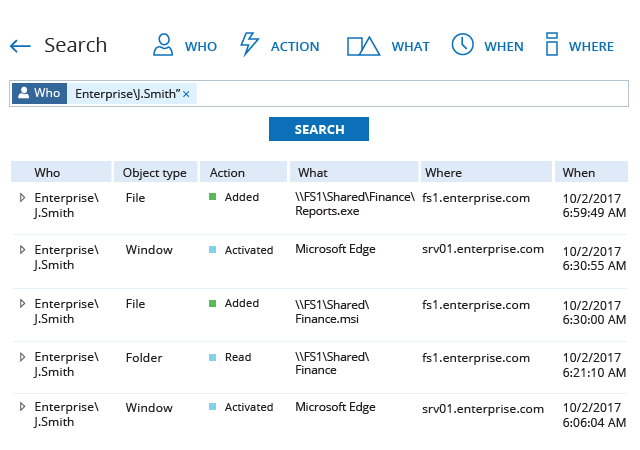

Minimieren Sie Ausfallzeiten und nehmen Sie den Geschäftsbetrieb ohne größere Schäden wieder auf

Nutzen Sie ausführliche Informationen zum Angriff, um nach einem Vorfall eine schnellere Wiederherstellung zu ermöglichen. Stellen Sie schnell und einfach einen sicheren Zustand Ihrer Daten und Systeme wieder her und nutzen Sie die gewonnenen Erfahrungen für Ihre Datensicherheitsstrategie.

.png)

.png)

.png)

_1648636602.avif)

.png)

.jpg)