Nach oben

NETWRIX PRIVILEGE SECURE

DURCHGÄNGIGE SICHERHEIT

FÜR PRIVILEGIERTE KONTEN

FÜR PRIVILEGIERTE KONTEN

Vermeidung der unkontrollierten Zunahme privilegierter Konten

Identifizieren Sie durch kontinuierliche Überprüfung nicht verwaltete oder unbekannte privilegierte Konten. Verhindern Sie, dass Angreifer sich lateral in Ihrer Umgebung ausbreiten, indem Sie nicht benötigte Konten deaktivieren.

Sicherer Zugriff auf privilegierte Konten

Mindern Sie Sicherheitsrisiken durch Zero Standing Privileges, sichere Anmeldeinformationen und eine detaillierte Überwachung von Sitzungen.

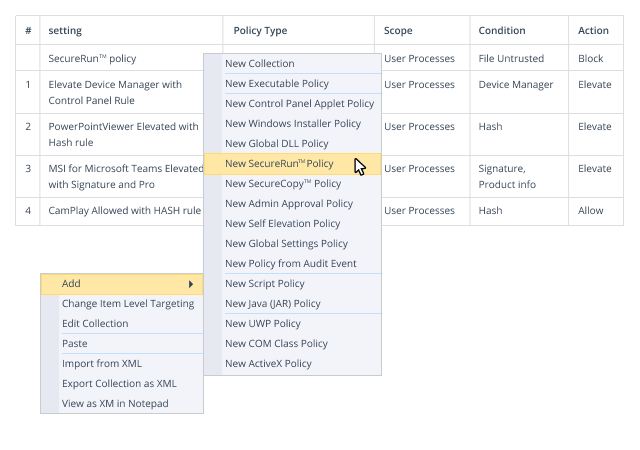

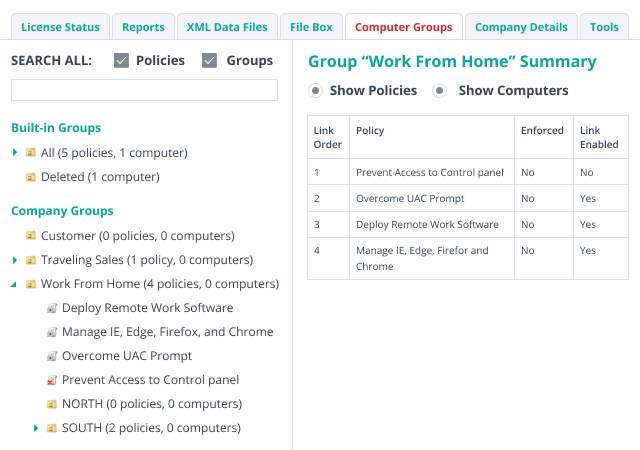

Durchsetzung des Prinzips der geringsten Rechte auf Endgeräten

Vermeiden Sie Risiken durch Schadsoftware, Ransomware und unzureichende Compliance, indem Sie keine lokalen Administratorrechte delegieren, sondern ausschließlich die Berechtigungen, die Standardbenutzer benötigen.

Mindern Sie das Risiko einer Kompromittierung oder eines Missbrauchs privilegierter Konten

Vermeiden von permanenten Berechtigungen

Verringern Sie Ihre Angriffsfläche, indem Sie keine permanenten Berechtigungen vergeben. Erstellen Sie stattdessen temporäre Konten mit genau den Zugriffsrechten, die zur Erledigung einer bestimmten Aufgabe benötigt werden, und löschen Sie das Konto anschließend wieder.

Kontrolle von Sitzungen in Echtzeit

Verbessern Sie die Rechenschaftspflicht, indem Sie alle Administratoraktivitäten auf unterschiedlichen IT-Systemen in Echtzeit überwachen. Durch die Überwachung von Sitzungen sind Sie in der Lage, verdächtige Aktivitäten umgehend zu unterbinden.

Schutz von Dienstkonten

Sorgen Sie für einen zuverlässigen Schutz von Dienstkonten, indem Sie ihre Kennwörter zentral rotieren. Lassen Sie sich benachrichtigen, wenn der Prozess unterbrochen wird, damit Sie ihn anhalten und unerwünschte Änderungen rückgängig machen können.

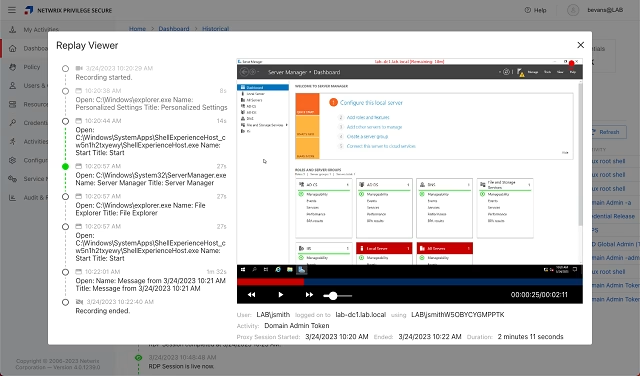

Unterstützung von Untersuchungen mit Videoaufzeichnungen

Profitieren Sie von der Möglichkeit, Aufzeichnungen abgeschlossener Sitzungen ganz einfach wiederzugeben und zu durchsuchen, um bei Compliance- oder Sicherheitsuntersuchungen die erforderlichen Nachweise zu erbringen.

Umgehende Beantwortung der Fragen von Prüfern

Seien Sie darauf vorbereitet, schnell und lückenlos nachzuweisen, wer eine privilegierte Sitzung genehmigt hat, welche Aktivitäten in dieser Sitzung durchgeführt wurden und ob Änderungen an lokalen Gruppen oder kritischen Dateien vorgenommen wurden.

Bring your own vault®

Schützen Sie privilegierte Konten mit der Lösung Ihrer Wahl. Integrieren Sie Netwrix Privilege Secure in Ihre bestehende Tresorlösung oder speichern Sie die Anmeldeinformationen für privilegierte Konten in unserem Tresor.

Schutz lokaler Administratorkonten

Verbessern Sie den Schutz lokaler Administratorkonten und profitieren Sie dabei durch die Integration von Netwrix Privilege Secure in LAPS von hohem Bedienkomfort.

Vereinfachung von Workflows

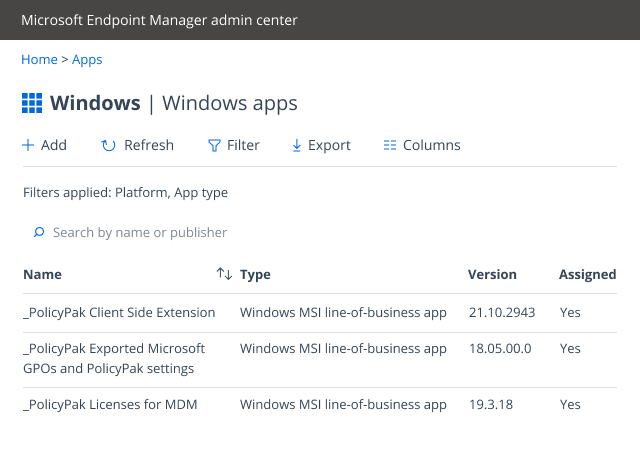

Lassen Sie Ihr Team die gewohnten Abläufe beibehalten und erhöhen Sie zugleich die Sicherheit, indem Sie Netwrix Privilege Secure in Ihre vorhandenen internen Anwendungen und Drittanbieterlösungen integrieren.

Bessere Erkennung von Bedrohungen

Verbessern Sie die Bedrohungserkennung, indem Sie Protokolle zu den Aktivitäten privilegierter Benutzer an Ihre SIEM-Lösung übertragen, um sie dort zusammen mit Informationen aus anderen Systemen zu analysieren.

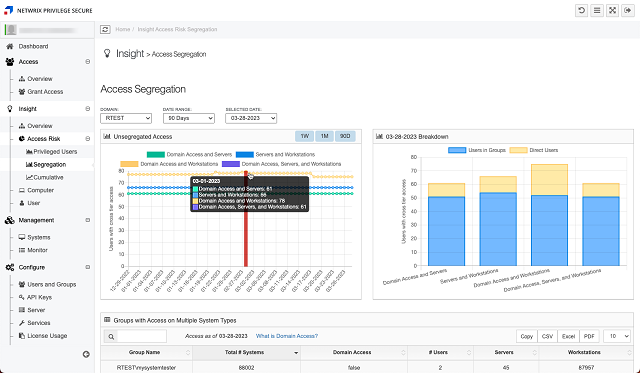

Regelmäßige Zertifizierung privilegierter Zugriffsrechte

Stellen Sie die Compliance sicher und verschärfen Sie Ihre Sicherheitsmaßnahmen, indem Sie regelmäßig überprüfen, ob die Berechtigungen der einzelnen Benutzer Ihren Richtlinien entsprechen.

Minimieren der Angriffsfläche durch automatische Bereinigung

Verringern Sie Sicherheitsrisiken weiter, indem Sie Kerberos-Tickets automatisch bereinigen und RDP deaktivieren.

Autorisierung privilegierter Zugriffe

Sorgen Sie dafür, dass alle Aktivitäten über privilegierte Konten rechtmäßig sind und von einem vertrauenswürdigen Benutzer durchgeführt werden, indem Sie Anforderungen für den privilegierten Zugriff genehmigen oder ablehnen.

Implementierung von Zero Trust

Überprüfen Sie die Identität von Benutzern, indem Sie festlegen, dass Administratoren bei jeder privilegierten Sitzung eine kontextbezogene, mehrstufige Authentifizierung vornehmen müssen.

Schutz der Konten von Datenbankadministratoren

Nutzen Sie Funktionen für die umfassende Orchestrierung von Identitäten und Berechtigungen für Microsoft SQL Server und Oracle.

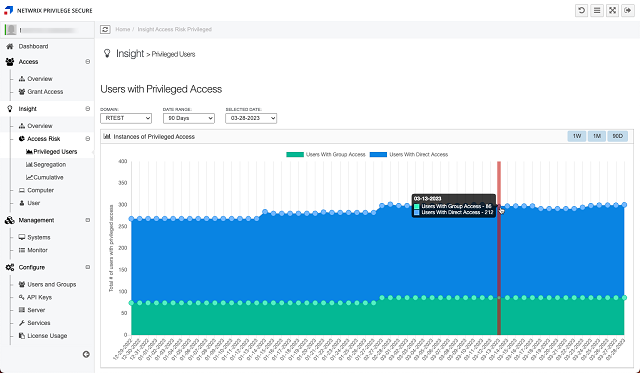

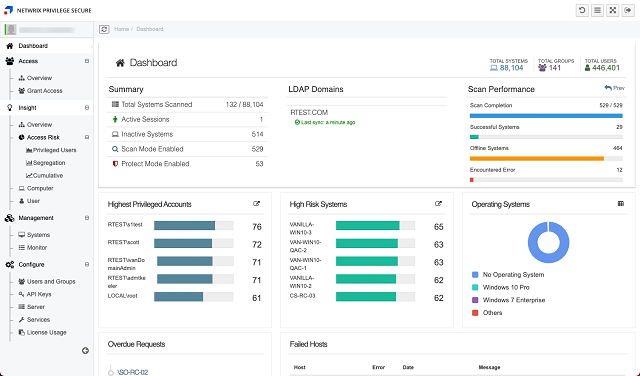

Sofortiger Einblick

Greifen Sie über ein intuitives Dashboard auf vorkonfigurierte und benutzerdefinierte Berichte sowie auf Favoriten zu.

Überwachung von Sitzungen bis zum Tastaturanschlag

Alle SSH- und RDP-Eingaben sowie die Ausführung lokaler Befehle werden überwacht. Für Live- und aufgezeichnete Sitzungen steht eine ausführliche Metadaten-Suche zur Verfügung.

Erkennung und Onboarding nicht verwalteter Konten

Ein integrierter Scanner zeigt für jede unterstützte Plattform alle Domänen und lokalen Konten mit den dazugehörigen Berechtigungen an. Dank neuer Steuerungen ist ein einfaches Erkennen und Onboarding nicht verwalteter privilegierter Konten möglich.

Netwrix Privilege Secure

Erfahren Sie, wie Ihr Unternehmen das Risiko von Datenschutzverletzungen minimieren kann, indem Sie mit Netwrix Privlege Secure permanente Berechtigungen vermeiden.

Kundenbericht

Erfahren Sie, wie die Eastern Carver County Schools das Prinzip der geringsten Rechte für ihre IT-Administratoren durchsetzen und so die Daten von 9.300 Schülern schützen.

Wie wird Netwrix Privilege Secure lizenziert?

Netwrix Privilege Secure wird nach der Anzahl der Benutzer lizenziert, die mit dem Produkt interagieren müssen. Die Lizenzierung basiert auf der Anzahl der Benutzer, die sich im Produkt anmelden, um es verwenden zu können. Die Lizenz beinhaltet alle Funktionen und unterstützt ohne Einschränkung alle Plattformen sowie alle verwalteten Konten und verwalteten Ressourcen. Im Preis inbegriffen sind der vollständige Zugriff auf die API sowie umfassende Bereitstellungsoptionen für eine vollständig redundante Architektur.

Wie unterscheidet sich Netwrix Privilege Secure von anderen Lösungen für das Privileged Access Management?

Im Gegensatz zu anderen Behelfslösungen, die Anmeldeinformationen für den privilegierten Zugriff lediglich in einem Tresor speichern, verringert Netwrix Privilege Secure die Angriffsfläche für eine laterale Ausbreitung von Angriffen, indem sie Berechtigungen orchestriert, wenn diese benötigt werden, und nicht verwendete Berechtigungen aufhebt.

Können mit Netwrix Privilege Secure die Konditionen von Cyber-Versicherungen besser erfüllt werden?

Ja, durch Implementierung einer Lösung für Access Management (PAM) wie Netwrix Privilege Secure können Unternehmen die Konditionen von Cyber-Versicherungen besser erfüllen. PAM-Lösungen beinhalten in der Regel Funktionen wie die mehrstufige Authentifizierung (MFA) für privilegierte Konten, mit denen Unternehmen unbefugte Zugriffe verhindern und sich vor Cyberbedrohungen schützen können. Mit Netwrix Privilege Secure können Sie den Nachweis erbringen, dass Sie geeignete Maßnahmen zum Schutz Ihrer Systeme ergriffen haben und Compliance-Anforderungen nach Branchenstandard erfüllen. Sie profitieren dadurch von potenziell niedrigeren Versicherungsbeiträgen und von besserem Schutz vor Cyberangriffen.

Lässt sich Netwrix Privilege Secure einfach bereitstellen?

Für die Erstbereitstellung von Netwrix Privilege Secure benötigen Sie weniger als 20 Minuten, für die vollständige Bereitstellung weniger als einen Tag.

Inwiefern schützt Netwrix Privilege Secure unsere Umgebung besser als andere Lösungen?

Netwrix Privilege Secure verringert die Angriffsfläche für die laterale Ausbreitung, indem Berechtigungen entfernt werden, die nicht aktiv genutzt werden. Stattdessen werden bei Bedarf Berechtigungen mit genau den Zugriffsrechten erteilt, die für die jeweilige Aufgabe benötigt werden, und nach der Sitzung wieder aufgehoben. Netwrix Privilege Secure beinhaltet außerdem Tools für die Sitzungsverwaltung, mit denen Aktivitäten privilegierter Benutzer zu Audit- und forensischen Zwecken überwacht und aufgezeichnet werden können.

Welche Gefahr birgt ein kompromittiertes Konto eines Domänen-Administrators?

In modernen, mit AD verbundenen Infrastrukturen ist ein kompromittiertes Domänen-Administratorkonto ein Einfallstor, über das sich Angreifer Zugriff auf Ihr Netzwerk verschaffen können. In vielen Unternehmen gehören der Gruppe der Domänen-Administratoren zu viele Benutzer an; jedes dieser Benutzerkonten kann mit der Vielzahl der kostenlos im Internet verfügbaren Tools für Angriffe mit lateraler Ausbreitung kompromittiert werden. Bei dieser Angriffsform nutzen Angreifer vorhandene Berechtigungen, um sich von System zu System auszubreiten. Netwrix Privilege Secure verhindert diese Angriffe, indem nicht verwendete Berechtigungen aufgehoben werden.

.png)

.png)